Identificando vírus sem usar programas

14:25

14:25

PCMasterbr

, Posted in

Antivirus

,

identificar-virus

,

melhorar-desempenho

,

pragas-computador

,

sem-usar-programas

,

spywares

,

timasterbr

,

virus

,

0 Comments

PCMasterbr

, Posted in

Antivirus

,

identificar-virus

,

melhorar-desempenho

,

pragas-computador

,

sem-usar-programas

,

spywares

,

timasterbr

,

virus

,

0 Comments

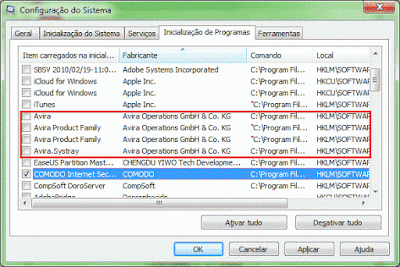

Este tutorial é para quem deseja remover vírus e espiões, mas tem que depender de softwares que na maioria das vezes são pesados e consomem tempo e recursos do computador, primeiramente é necessário entender quais os locais favoritos dessas pragas.

Caminhos mais usados pelas pragas:

A pasta System32 do Windows

%windir%\system32\

C:\Windows\system32

e

C:\Windows\System32\drivers

Ficou popular criar vírus desde do Windows 98 para essa pasta pois ai é onde se encontram os arquivos mais importantes do sistema.

%windir%\system32\

C:\Windows\system32

e

C:\Windows\System32\drivers

Ficou popular criar vírus desde do Windows 98 para essa pasta pois ai é onde se encontram os arquivos mais importantes do sistema.

A pasta App Data

C:\Users\AppData\Local

Essa pasta apresenta informações de configurações de aplicativos do sistema Windows e é o local favorito de Spywares e Malwares como os de Web Browser.

C:\Users\

Essa pasta apresenta informações de configurações de aplicativos do sistema Windows e é o local favorito de Spywares e Malwares como os de Web Browser.

A pasta Program Data

C:\ProgramData

Apresenta configurações dos programas principais do Windows.

C:\ProgramData

Apresenta configurações dos programas principais do Windows.

Pasta temporária do Windows

%temp%

Essa pasta contém fragmentos de instalação e logs de programas.

%temp%

Essa pasta contém fragmentos de instalação e logs de programas.

Pasta de Download do Windows

C:\Users\seuusuario\Downloads

Essa pasta contém downloads feitos pelo navegador, é claro que esse caminho é alterável.

C:\Users\seuusuario

Essa pasta contém downloads feitos pelo navegador, é claro que esse caminho é alterável.

A pasta Common Files

C:\Program Files\Common Files

Essa pasta contém arquivos comuns usados pelos programas instalados.

C:\Program Files\Common Files

Essa pasta contém arquivos comuns usados pelos programas instalados.

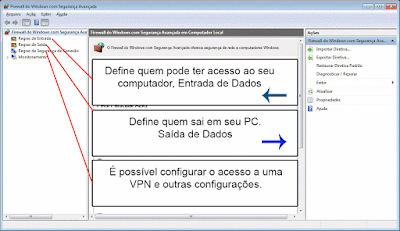

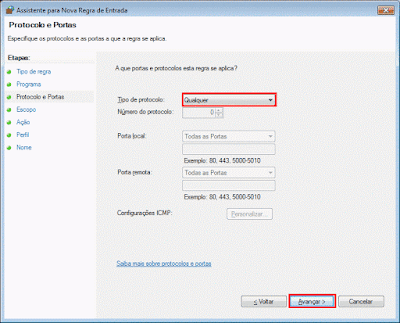

Saber os caminhos principais é bastante importante, vírus normalmente se escondem em arquivos como *.*DLL, *.*EXE , *.*RAR, *.*ZIP, *.*BAT entre outros, é sempre recomendável esvaziar a pasta temporária e excluir Cookies do navegador, evitar fazer downloads de sites de propagandas da web, anexos de e-mail com a extensão suspeita como "fotoswhatsapp.exe.jpg", observe pastas com nomes estranhos como "Ykkasasdasda" e nunca remova um arquivo sem saber a sua procedência ainda mais arquivos do sistema Windows.

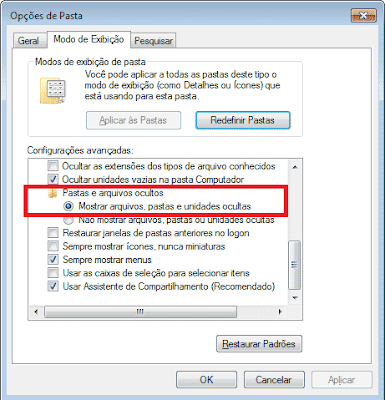

Habilite para exibir as extensões dos arquivos do Windows em Painel de Controle\Aparência e Personalização > Opções de Pastas e Pastas e arquivos ocultos e Mostrar arquivos , pastas ou unidades ocultas assim você será capaz de ver a extensões do arquivos.

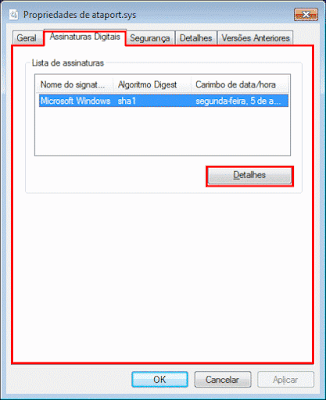

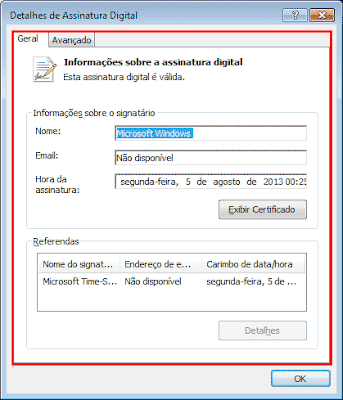

Normalmente arquivos *.*EXE, *.*DLL com vírus não se preocupam com assinatura digital.

A assinatura digital confirma a autenticidade do arquivo, os programadores recebem acesso para assinar seus arquivos como as DLL, EXE, SYS e outros isso garante que a pessoa que programou um software seja quem ela diz ser através de Certificados Digitais.

Clique com o botão direito do mouse em Propriedades de algum arquivo do seu computador e procure por Assinaturas Digitais.

Observe que os arquivos originais do Sistema Windows terão sempre um certificado digital válido da Microsoft, outras empresas como Google, Adobe e outros softwares que você confia terá a descrição no certificado.

Também em Detalhes é possível ver Informações do arquivo como dados da empresa que o desenvolveu e sua data de modificação que dependerá do momento ao qual foi feita a instalação.

Outra forma de ver informações dos arquivos é através da própria pasta onde o arquivo se encontra Clique com o botão direito em uma área vazia da pasta e vá em Classificar por > Mais...>Escolher Detalhes e procure Nome do Produto e Descrição do Arquivo. Muitos vírus e espiões do sistema não se preocupam em forjar uma identidade convincente então eles não colocam Nome do Produto e a Descrição do Arquivo quando são programados. Não sai removendo arquivos se ter certeza que são arquivos do Sistema originais.

Antes de tentar remover qualquer arquivo suspeito do computador certifique-se de fazer antes um backup, Criar Ponto de Restauração ou faça um backup através de um HD externo caso tenha. No próximo tutorial darei continuidade aos métodos para identificar e drenar pragas em seu PC, aguardo vocês.